Гадәти электрон почта аша хат ачканыгызны күз алдыгызга китерегез, һәм киләсе мизгелдә сезнең банк счетыгыз буш була. Яки сез интернетта йөргәндә экран бикләнә һәм акча алу турында хәбәр күренә. Бу күренешләр фәнни-фантастик фильмнар түгел, ә киберһөҗүмнәрнең чынбарлыктагы мисаллары. Интернет чорында Интернет уңайлы күпер генә түгел, ә хакерлар өчен ау урыны да. Шәхси тормыштан алып корпоратив серләргә һәм милли куркынычсызлыкка кадәр киберһөҗүмнәр һәркайда бар, һәм аларның хәйләкәр һәм җимергеч көче куркыныч. Нинди һөҗүмнәр безгә куркыныч тудыра? Алар ничек эшли, һәм моның белән нәрсә эшләргә кирәк? Әйдәгез, сезне таныш һәм таныш булмаган дөньяга алып баручы сигез иң еш очрый торган киберһөҗүмгә күз салыйк.

Зыянлы программа тәэминаты

1. Зыянлы программа нәрсә ул? Зыянлы программа - кулланучы системасына зыян китерү, урлау яки контрольдә тоту өчен эшләнгән зарарлы программа. Ул электрон почта кушымталары, яшерен программа тәэминатын яңарту яки законсыз вебсайт йөкләүләре кебек зарарсыз юллар аша кулланучы җайланмаларына яшерен рәвештә керә. Эшкә кергәч, зарарлы программа серле мәгълүматны урларга, мәгълүматларны шифрларга, файлларны бетерергә яки хәтта җайланманы һөҗүмченең "курчагына" әйләндерергә мөмкин.

2. Зыянлы программа тәэминатының киң таралган төрләре

Вирус:Законлы программаларга беркетелгән, эшләгәннән соң үз-үзен кабатлый, башка файлларны зарарлый, нәтиҗәдә система эшчәнлеген начарайта яки мәгълүматлар югала.

Суалчан:Ул хост программасы булмаганда да бәйсез рәвештә тарала ала. Ул челтәр зәгыйфьлекләре аша үз-үзен таралуы һәм челтәр ресурсларын куллануы гадәти күренеш. Троян: Кулланучыларны җайланмаларны ерактан идарә итә яки мәгълүмат урлый ала торган яшерен ишек урнаштырырга этәрү өчен законлы программа тәэминаты буларак яшеренү.

Шпион программасы:Кулланучы тәртибен яшерен рәвештә күзәтү, төймәләргә басулар яки браузер тарихын теркәү, еш кына серсүзләрне һәм банк счеты мәгълүматын урлау өчен кулланыла.

Фидия программасы:Соңгы елларда җайланманы блоклау яки шифрланган мәгълүматларны акча алу өчен аны ачу аеруча еш очрый.

3. Таралу һәм зыян китерү Зыянлы программа тәэминаты гадәттә фишинг электрон почталары, зарарлы реклама яки USB ачкычлары кебек физик медиа аша тарала. Зыян мәгълүмат агып чыгуны, система эшләмәвен, финанс югалтуларны һәм хәтта корпоратив абруйны югалтуны үз эченә ала. Мәсәлән, 2020 елгы Emotet зарарлы программасы бөтен дөнья буенча миллионлаган җайланмаларны яшерен Office документлары аша зарарлап, предприятие куркынычсызлыгы өчен куркыныч төшкә әйләнде.

4. Профилактика стратегияләре

• Шикле файлларны тикшерү өчен антивирус программасын урнаштырыгыз һәм даими яңартыгыз.

• Билгесез сылтамаларга басудан яки билгесез чыганаклардан программа тәэминатын йөкләүдән тыелыгыз.

• Ransomware аркасында килеп чыккан кире кайтарып булмый торган югалтуларны булдырмас өчен, мөһим мәгълүматларның резерв күчермәсен даими рәвештә ясагыз.

• Рөхсәтсез челтәргә керүне чикләү өчен брандмауэрларны эшләтеп җибәрегез.

акча җыю программасы

1. Ransomware ничек эшли Ransomware - кулланучы җайланмасын махсус рәвештә блоклый торган яки мөһим мәгълүматларны (мәсәлән, документлар, мәгълүмат базалары, чыганак коды) шифрлый торган махсус зарарлы программа төре, шуңа күрә корбан аңа керә алмый. Һөҗүм итүчеләр гадәттә биткойн кебек күзәтүе кыен булган криптовалюталарда түләү таләп итәләр һәм түләү башкарылмаса, мәгълүматларны мәңгегә юк итү белән яныйлар.

2. Гадәти очраклар

2021 елда Colonial Pipeline һөҗүме дөньяны тетрәндерде. DarkSide ransomware программасы АКШның көнчыгыш ярындагы төп ягулык торбаүткәргеченең контроль системасын шифрлады, нәтиҗәдә ягулык белән тәэмин итү өзелде һәм һөҗүмчеләр 4,4 миллион доллар күләмендә акча таләп иттеләр. Бу вакыйга мөһим инфраструктураның ransomware программасына карата зәгыйфьлеген ачыклады.

3. Ни өчен ransomware шулкадәр куркыныч?

Югары дәрәҗәдә яшеренү: Ransomware еш кына социаль инженерия аша тарала (мәсәлән, легитим электрон хатлар булып яшеренә), бу кулланучыларга аларны ачыклауны кыенлаштыра.

Тиз таралу: Челтәрнең зәгыйфьлекләреннән файдаланып, ransomware бер предприятие эчендәге берничә җайланманы тиз арада зарарлый ала.

Катлаулы торгызу: Гамәлдәге резерв күчермәсе булмаганда, йолым өчен түләү бердәнбер вариант булырга мөмкин, ләкин йолым түләгәннән соң мәгълүматларны торгызу мөмкин булмаска мөмкин.

4. Саклану чаралары

• Мөһим мәгълүматларны тиз торгызып була алуын тәэмин итү өчен, мәгълүматларның оффлайн резерв күчермәсен даими рәвештә ясагыз.

• Аномаль тәртипне реаль вакыт режимында күзәтү өчен, End Nokt Detection and Response (EDR) системасы кулланылды.

• Хезмәткәрләрне фишинг электрон хатларын ачыкларга өйрәтегез, алар һөҗүм векторларына әйләнмәсен өчен.

• Система һәм программа тәэминатындагы зәгыйфьлекләрне вакытында төзәтү, бу һөҗүм куркынычын киметү.

Фишинг

1. Фишингның табигате

Фишинг - социаль инженерия һөҗүменең бер төре, анда һөҗүмче, ышанычлы оешма (мәсәлән, банк, электрон коммерция платформасы яки хезмәттәш) буларак, корбанны серле мәгълүматны (мәсәлән, серсүзләр, кредит картасы номерлары) ачарга яки электрон почта, SMS яки тиз хәбәр аша зарарлы сылтамага басарга этәрә.

2. Гадәти формалар

• Электрон почта фишингы: Кулланучыларны ялган сайтларга керергә һәм үзләренең мәгълүматларын кертергә җәлеп итү өчен ялган рәсми электрон хатлар.

Сөңге фишингы: югарырак уңышка ирешү мөмкинлеге булган билгеле бер кешегә яки төркемгә юнәлтелгән махсус һөҗүм.

• Смишинг: Кулланучыны зарарлы сылтамаларга басарга җәлеп итү өчен ялган хәбәрләр җибәрү.

• Вишинг: телефон аша серле мәгълүмат алу өчен хакимият вәкиле булып кылану.

3. Куркынычлар һәм нәтиҗәләр

Фишинг һөҗүмнәре арзан һәм гамәлгә ашыру җиңел, ләкин алар зур югалтуларга китерергә мөмкин. 2022 елда фишинг һөҗүмнәре аркасында глобаль финанс югалтулар миллиардлаган доллар тәшкил итте, шул исәптән урланган шәхси аккаунтлар, корпоратив мәгълүматларның агып чыгуы һ.б.

4. Көч стратегияләре

• Җибәрүче адресын хаталар яки гадәти булмаган домен исемнәре өчен икеләтә тикшерегез.

• Серсүзләр бозылган очракта да куркынычны киметү өчен күп факторлы аутентификацияне (MFA) эшләтеп җибәрегез.

• Зыянлы электрон хатларны һәм сылтамаларны фильтрлау өчен фишингка каршы кораллар кулланыгыз.

• Хезмәткәрләрнең уяулыгын арттыру өчен даими рәвештә куркынычсызлык турында мәгълүмат бирү буенча тренинглар үткәрү.

Алга киткән даими куркыныч (APT)

1. APT билгеләмәсе

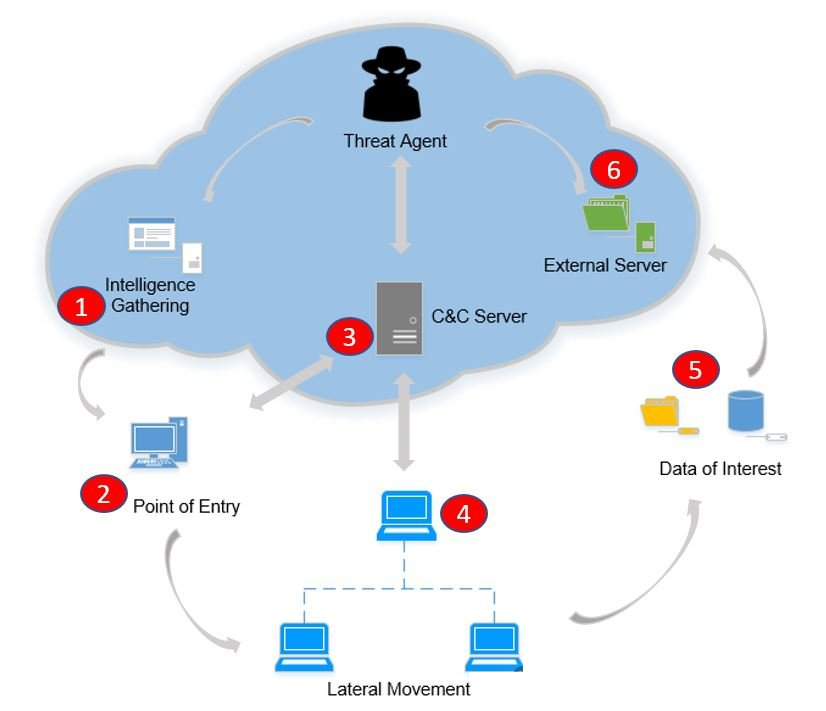

Алга киткән даими куркыныч (APT) - катлаулы, озак вакытлы киберһөҗүм, гадәттә дәүләт дәрәҗәсендәге хакер төркемнәре яки җинаятьчел бандалар тарафыннан башкарыла. APT һөҗүменең ачык максаты һәм югары дәрәҗәдәге көйләү дәрәҗәсе бар. Һөҗүмчеләр берничә этап аша үтеп керәләр һәм конфиденциаль мәгълүматларны урлау яки системага зыян китерү өчен озак вакыт яшеренәләр.

2. Һөҗүм агымы

Башлангыч бәреп керү:Фишинг электрон хатлары, эксплойтлар яки тәэмин итү чылбыры һөҗүмнәре аша керү.

Таяныч урнаштырыгыз:Озак вакытлы керү мөмкинлеген саклап калу өчен арткы ишекләр урнаштырыгыз.

Ян хәрәкәт:югарырак хакимият алу өчен максатлы челтәр эчендә таралу.

Мәгълүмат урлау:Интеллектуаль милек яки стратегия документлары кебек серле мәгълүматны чыгару.

Эзне каплагыз:Һөҗүмне яшерү өчен журналны бетерегез.

3. Гадәти очраклар

2020 елда SolarWinds һөҗүме классик APT вакыйгасы булды, анда хакерлар тәэмин итү чылбыры һөҗүме аша зарарлы код урнаштырдылар, дөнья буйлап меңләгән бизнес һәм дәүләт оешмаларына тәэсир иттеләр һәм зур күләмдәге серле мәгълүматларны урладылар.

4. Саклану нокталары

• Аномаль челтәр трафигын күзәтү өчен бәреп керүне ачыклау системасын (IDS) урнаштырыгыз.

• Һөҗүм итүчеләрнең янга хәрәкәтен чикләү өчен иң аз өстенлек принцибын гамәлгә ашырыгыз.

• Потенциаль арткы ишекләрне ачыклау өчен даими куркынычсызлык аудитларын үткәрегез.

• Соңгы һөҗүм тенденцияләрен теркәү өчен куркыныч турында мәгълүмат платформалары белән эшләгез.

Уртадагы һөҗүмдәге кеше (MITM)

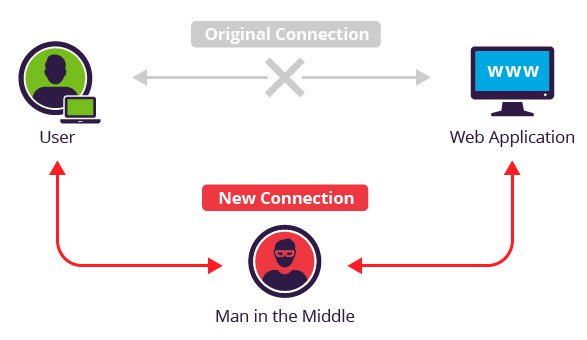

1. "Уртадагы кеше" һөҗүмнәре ничек эшли?

Уртадагы кеше һөҗүме (MITM) - һөҗүмче ике аралашучы як арасындагы мәгълүмат тапшыруларын үзләре белмичә кертсә, тотса һәм манипуляцияләсә. Һөҗүмче конфиденциаль мәгълүмат урларга, мәгълүматларны бозарга яки мошенниклык өчен якның исемен йөртергә мөмкин.

2. Гадәти формалар

• Wi-Fi спуфинг: Һөҗүм итүчеләр мәгълүмат урлау өчен кулланучыларны тоташырга этәрү максатыннан ялган Wi-Fi нокталары булдыралар.

DNS спуфинг: кулланучыларны зарарлы сайтларга юнәлтү өчен DNS сорауларын үзгәртү.

• SSL урлау: Шифрланган трафикны тоту өчен SSL сертификатларын ялганлау.

• Электрон почтаны урлау: Электрон почта эчтәлеген тотып алу һәм үзгәртү.

3. Куркынычлар

MITM һөҗүмнәре онлайн-банкинг, электрон коммерция һәм дистанцион системалар өчен зур куркыныч тудыра, бу исә аккаунтларның урлануына, транзакцияләрнең бозылуына яки серле аралашуларның ачыклануына китерергә мөмкин.

4. Профилактик чаралар

• Элемтәнең шифрланганлыгын тәэмин итү өчен HTTPS сайтларын кулланыгыз.

• Трафикны шифрлау өчен гомуми Wi-Fi челтәренә тоташудан яки VPN'нардан тыелыгыз.

• DNSSEC кебек куркынычсыз DNS чишелеш хезмәтен эшләтеп җибәрегез.

• SSL сертификатларының гамәлдә булуын тикшерегез һәм искәрмәләр турында кисәтүләргә игътибарлы булыгыз.

SQL инъекциясе

1. SQL инъекциясе механизмы

SQL инъекциясе - код инъекциясе һөҗүме, анда һөҗүмче веб-кушымтаның керү кырларына (мәсәлән, логин кыры, эзләү юлы) зарарлы SQL операторларын кертә, мәгълүмат базасын законсыз командаларны башкарырга алдап, шуның белән мәгълүматларны урлый, үзгәртә яки бетерә.

2. Һөҗүм принцибы

Логин формасы өчен түбәндәге SQL соравын карап чыгыйк:

Һөҗүм итүче керә:

Сорау болай була:

Бу аутентификацияне урап үтә һәм һөҗүмчегә системага керергә мөмкинлек бирә.

3. Куркынычлар

SQL инъекциясе мәгълүмат базасы эчтәлегенең агып чыгуына, кулланучы мәгълүматларының урлануына яки хәтта бөтен системаларның басып алынуына китерергә мөмкин. 2017 елда Equifax мәгълүматларының агып чыгуы 147 миллион кулланучының шәхси мәгълүматына тәэсир иткән SQL инъекциясенең зәгыйфьлеге белән бәйле иде.

4. Саклану чаралары

• Кулланучы кертемнәрен турыдан-туры берләштерүдән качу өчен параметрлаштырылган сораулар яки алдан компиляцияләнгән операторлар кулланыгыз.

• Аномаль символларны кире кагу өчен керү мәгълүматларын тикшерү һәм фильтрлауны гамәлгә ашыру.

• Һөҗүм итүчеләрнең куркыныч гамәлләр кылуын булдырмас өчен, мәгълүмат базасы рөхсәтләрен чикләгез.

• Веб кушымталарны даими рәвештә зәгыйфьлекләргә тикшерегез һәм куркынычсызлык куркынычларын төзәтегез.

DDoS һөҗүмнәре

1. DDoS һөҗүмнәренең табигате

Дистрибуцияләнгән Хезмәттән Баш тарту (DDoS) һөҗүме күп санлы ботларны контрольдә тотып, максатлы серверга зур күләмле сораулар җибәрә, бу аның үткәрүчәнлеген, сессия ресурсларын яки исәпләү көчен бетә һәм гадәти кулланучыларның хезмәткә керә алмавына китерә.

2. Гадәти төрләре

• Трафик һөҗүме: күп санлы пакетлар җибәрү һәм челтәрнең үткәрүчәнлеген блоклау.

• Протокол һөҗүмнәре: Сервер сессиясе ресурсларын куллану өчен TCP/IP протоколының зәгыйфьлекләреннән файдаланыгыз.

• Кушымта катламына һөҗүмнәр: Законлы кулланучы сорауларын кабатлап, веб-серверларны параличлый.

3. Гадәти очраклар

2016-нчы елда Dyn DDoS һөҗүме Mirai ботнетын Twitter һәм Netflix кебек берничә төп сайтны җимерү өчен кулланды, бу исә IOT җайланмаларының куркынычсызлык өчен куркынычларын күрсәтте.

4. Көч стратегияләре

• Зыянлы трафикны фильтрлау өчен DDoS саклау хезмәтләрен кулланыгыз.

• Трафикны тарату өчен контент җиткерү челтәрен (CDN) кулланыгыз.

• Серверның эшкәртү куәтен арттыру өчен йөкләнеш баланслаучыларын конфигурацияләгез.

• Аномалияләрне вакытында ачыклау һәм аларга җавап бирү өчен челтәр трафигын күзәтегез.

Эчке куркынычлар

1. Эчке куркыныч билгеләмәсе

Эчке куркынычлар оешма эчендәге рөхсәт ителгән кулланучылардан (мәсәлән, хезмәткәрләр, подрядчылар) килә, алар үз хокукларын явыз ният белән, ваемсызлык белән яки тышкы һөҗүмчеләр тарафыннан манипуляцияләнү аркасында явыз ният белән кулланырга мөмкин, бу исә мәгълүматларның агып чыгуына яки системага зыян китерүгә китерә.

2. Куркыныч төре

• Явыз ниятле эчке кешеләр: Табыш алу өчен мәгълүматларны махсус урлау яки системаларны бозу.

• Ваемсыз хезмәткәрләр: Куркынычсызлык турында мәгълүмат җитмәү сәбәпле, дөрес эшләмәү зәгыйфьлекләргә китерә.

• Урланган аккаунтлар: Һөҗүм итүчеләр эчке аккаунтларны фишинг яки ышаныч кәгазьләрен урлау аша контрольдә тоталар.

3. Куркынычлар

Эчке куркынычларны ачыклау авыр һәм алар традицион брандмауэрларны һәм бәреп керүне ачыклау системаларын урап узарга мөмкин. 2021 елда танылган технологик компания эчке хезмәткәрнең чыганак кодын ачуы аркасында йөзләрчә миллион доллар югалтты.

4. Ныклы саклану чаралары

• Нуль ышаныч архитектурасын гамәлгә ашырыгыз һәм барлык керү сорауларын тикшерегез.

• Гадәти булмаган операцияләрне ачыклау өчен кулланучының үз-үзен тотышын күзәтегез.

• Хезмәткәрләрнең белемен арттыру өчен даими рәвештә куркынычсызлык буенча тренинглар үткәрү.

• Агып чыгу куркынычын киметү өчен, сизгер мәгълүматларга керүне чикләгез.

Бастырылган вакыты: 2025 елның 26 мае