Челтәр инженерлары, тыштан караганда, челтәрләрне төзүче, оптимальләштерүче һәм проблемаларны чишүче "техник хезмәткәрләр" генә, ләкин чынлыкта без киберкуркынычсызлыкта "беренче саклану линиясе"без. 2024 елгы CrowdStrike отчетында глобаль киберһөҗүмнәрнең 30% ка артуы, Кытай компанияләренең киберкуркынычсызлык проблемалары аркасында 50 миллиард юаньнан артык югалту кичерүе күрсәтелгән. Клиентлар өчен сез операцияләр белгечеме яки куркынычсызлык белгечеме, барыбер; челтәр инциденты булганда, беренче булып инженер гаепне үз өстенә ала. Хакерларның һөҗүм ысулларын тагын да катлаулырак иткән ясалма интеллект, 5G һәм болыт челтәрләренең киң таралуы турында әйтеп тә тормыйк. Кытайдагы Zhihu сайтында популяр пост бар: "Куркынычсызлыкны өйрәнмәгән челтәр инженерлары үзләренең качу юлларын кисәләр!" Бу сүзләр, каты булса да, дөрес.

Бу мәкаләдә мин сигез киң таралган челтәр һөҗүмен җентекләп анализлаячакмын, аларның принципларыннан һәм очракларны өйрәнүдән алып саклану стратегияләренә кадәр, мөмкин кадәр гамәли яктан карап. Сез яңа башлап җибәрүче яки тәҗрибәле ветеран булсагыз да, осталыгыгызны арттырырга теләгән булсагыз да, бу белем сезгә проектларыгыз өстеннән күбрәк контрольдә тотарга мөмкинлек бирәчәк. Әйдәгез башлыйк!

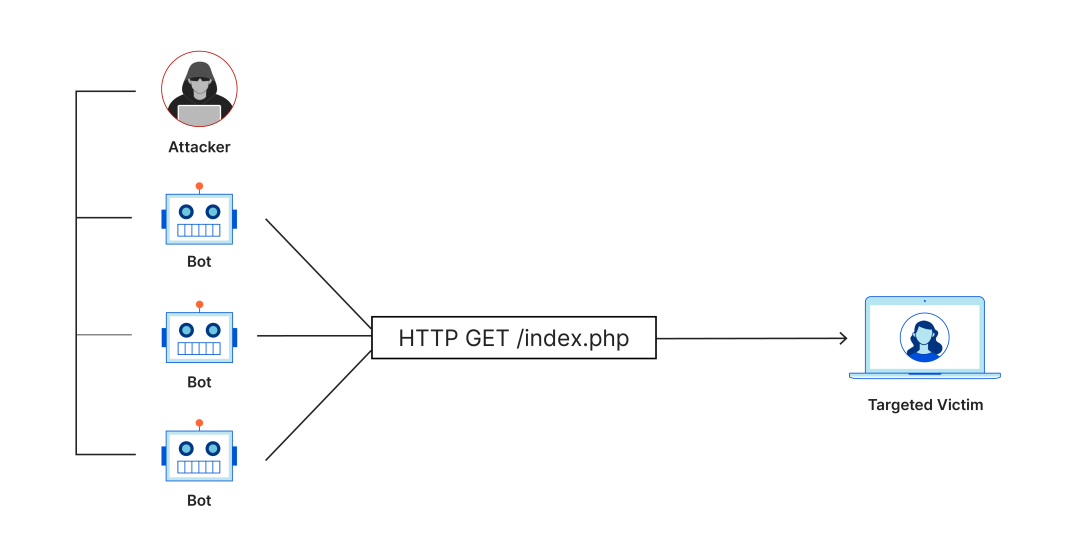

1 нче номерлы DDoS һөҗүме

Таратылган Хезмәттән Баш тарту (DDoS) һөҗүмнәре максатлы серверларны яки челтәрләрне зур күләмдәге ялган трафик белән каплап ала, бу аларны законлы кулланучылар өчен мөмкин түгел итә. Еш очрый торган ысулларга SYN ташкыны һәм UDP ташкыны керә. 2024 елда Cloudflare отчетында DDoS һөҗүмнәре барлык челтәр һөҗүмнәренең 40% тәшкил итүе күрсәтелгән.

2022 елда, Ялгызлар көне алдыннан электрон коммерция платформасы DDoS һөҗүменә дучар булды, иң югары трафик 1 Тбит/с җитте, бу сайтның ике сәгать дәвамында эшләмәвенә һәм дистәләгән миллион юань югалтуларга китерде. Минем бер дустым гадәттән тыш хәлләргә җавап бирү өчен җаваплы иде һәм басым аркасында акылдан язып китә язды.

Моны ничек булдырмаска?

○Агымнарны чистарту:Зыянлы трафикны фильтрлау өчен CDN яки DDoS саклау хезмәтләрен кулланыгыз (сезгә Mylinking™ Inline Bypass Tap/Switch кирәк булырга мөмкин).

○Полоса киңлегенең артыклыгы:Кинәт трафик артулары белән көрәшү өчен, полоса киңлегенең 20%-30% ын резервлагыз.

○Мониторинг сигнализациясе:Трафикны реаль вакыт режимында күзәтеп тору һәм теләсә нинди аномалияләр турында кисәтү өчен кораллар кулланыгыз (сезгә Mylinking™ Network Packet Broker кирәк булырга мөмкин).

○Гадәттән тыш хәлләр планы: Хәрәкәт линияләрен тиз алыштыру яки һөҗүм чыганакларын блоклау өчен интернет-провайдерлар белән хезмәттәшлек итегез.

2 нче номерлы SQL инъекциясе

Хакерлар мәгълүмат базасы мәгълүматын урлау яки системаларга зыян китерү өчен вебсайтның керү кырларына яки URL адресларына зарарлы SQL кодын кертә. 2023 елда OWASP отчетында SQL инъекциясе веб-һөҗүмнәрнең иң яхшы өч төренең берсе булып кала дип әйтелгән.

Кече һәм урта бизнесның вебсайтына хакер "1=1" операторын керткән һәм администраторның серсүзен җиңел генә алган, чөнки вебсайт кулланучы кертелгән мәгълүматны фильтрлый алмаган. Соңрак эшкәртү төркеме кертелгән мәгълүматны тулысынча тикшермәгәнлеге ачыкланган.

Моны ничек булдырмаска?

○Параметрлаштырылган сорау:Бэкэнд эшкәртүчеләре SQLны турыдан-туры берләштерүдән саклану өчен әзер операторлар кулланырга тиеш.

○WAF бүлеге:Веб-кушымталарның брандмауэрлары (мәсәлән, ModSecurity) зарарлы сорауларны блоклый ала.

○Даими аудит:Ямау алдыннан зәгыйфьлекләрне тикшерү һәм мәгълүмат базасының резерв күчермәсен ясау өчен коралларны (мәсәлән, SQLMap) кулланыгыз.

○Керүне контрольдә тоту:Мәгълүмат базасы кулланучыларына контрольне тулысынча югалтуны булдырмас өчен минималь хокуклар гына бирелергә тиеш.

3 нче номерлы сайтара скриптлау (XSS) һөҗүме

Сайтлар арасындагы скриптлар (XSS) һөҗүмнәре кулланучы cookie файлларын, сессия идентификаторларын һәм башка зарарлы скриптларны веб-битләргә кертү юлы белән урлый. Алар чагылдырылган, сакланган һәм DOM нигезендәге һөҗүмнәргә бүленә. 2024 елда XSS барлык веб-һөҗүмнәрнең 25% ын тәшкил иткән.

Бер форум кулланучы комментарийларын фильтрлый алмады, бу хакерларга скрипт кодын кертергә һәм меңләгән кулланучыдан логин мәгълүматын урларга мөмкинлек бирде. Мин моның аркасында клиентлардан 500 000 юань акча таләп ителгән очракларны күрдем.

Моны ничек булдырмаска?

○Керү фильтрлауКулланучы кертеменнән качу (мәсәлән, HTML кодлавы).

○CSP стратегиясе:Скрипт чыганакларын чикләү өчен контент куркынычсызлыгы сәясәтен эшләтеп җибәрегез.

○Браузерны яклау:Зыянлы скриптларны блоклау өчен HTTP башлыкларын (мәсәлән, X-XSS-Protection) көйләгез.

○Коралларны сканерлау:XSS зәгыйфьлекләрен даими тикшерү өчен Burp Suite кулланыгыз.

4 нче номерлы серсүзне ачу

Хакерлар кулланучы яки администратор серсүзләрен brute-force һөҗүмнәре, сүзлек һөҗүмнәре яки социаль инженерия ярдәмендә алалар. 2023 елгы Verizon хисабында киберһөҗүмнәрнең 80% ы зәгыйфь серсүзләр белән бәйле булуы күрсәтелгән.

Компаниянең гадәти "admin" серсүзен кулланып, роутерына хакер җиңел генә кереп, яшерен ишек урнаштырган. Соңрак бу эштә катнашкан инженер эштән алынган, ә менеджер да җаваплылыкка тартылган.

Моны ничек булдырмаска?

○Катлаулы серсүзләр:12 яки аннан да күбрәк символ, төрле регистрлар, саннар һәм символлар кулланырга мәҗбүр.

○Күп факторлы аутентификация:Мөһим җиһазларда MFA (мәсәлән, SMS раслау коды) функциясен эшләтеп җибәрегез.

○Серсүз белән идарә итү:Үзәкләштерелгән идарә итү өчен кораллар (мәсәлән, LastPass) кулланыгыз һәм аларны даими рәвештә үзгәртегез.

○Очрашуларны чикләү:IP-адрес өч тапкыр уңышсыз керү омтылышыннан соң блокланган, бу исә көч куллану һөҗүмнәрен булдырмас өчен эшләнә.

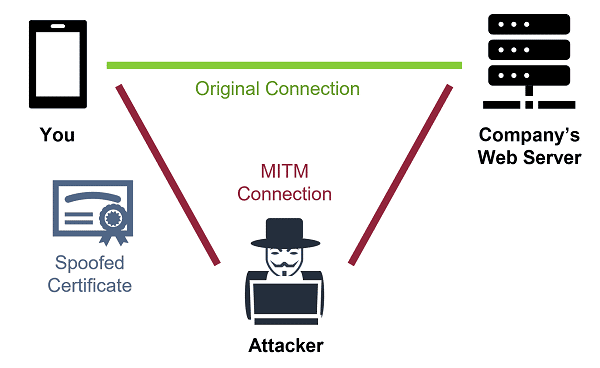

5 нче номерлы уртадагы һөҗүм (MITM)

Хакерлар кулланучылар һәм серверлар арасында мәгълүматларны тотып алалар яки үзгәртәләр. Бу гомуми Wi-Fi яки шифрланмаган элемтәдә еш очрый. 2024 елда MITM һөҗүмнәре челтәрне тикшерүнең 20% тәшкил иткән.

Кафе кибетенең Wi-Fi челтәренә хакерлар һөҗүм иткән, нәтиҗәдә, кулланучылар банк сайтына кергәндә мәгълүматлары эләктерелгәнлектән, дистәләгән мең доллар югалтканнар. Соңрак инженерлар HTTPS протоколы үтәлмәвен ачыкладылар.

Моны ничек булдырмаска?

○HTTPSны мәҗбүриләү:Вебсайт һәм API TLS белән шифрланган, ә HTTP сүндерелгән.

○Сертификатны тикшерү:Сертификатның ышанычлы булуын тәэмин итү өчен HPKP яки CAA кулланыгыз.

○VPN яклавы:Сиземле операцияләр трафикны шифрлау өчен VPN кулланырга тиеш.

○ARP яклау:ARP ялганлавын булдырмас өчен, ARP таблицасын күзәтегез.

6 нчы номерлы фишинг һөҗүме

Хакерлар кулланучыларны мәгълүматны ачыкларга яки зарарлы сылтамаларга басарга этәрү өчен ялган электрон почта хатлары, вебсайтлар яки SMS хәбәрләр кулланалар. 2023 елда фишинг һөҗүмнәре киберкуркынычсызлык инцидентларының 35% ын тәшкил иткән.

Бер компания хезмәткәре үзен җитәкче дип атаган кешедән акча күчерүне сораган электрон хат алган һәм миллионлаган акча югалткан. Соңрак электрон почта доменының ялган булуы ачыкланган; хезмәткәр аны тикшермәгән булган.

Моны ничек булдырмаска?

○Хезмәткәрләрне укыту:Фишинг электрон хатларын ничек ачыкларга өйрәтү өчен киберкуркынычсызлык турында мәгълүмат бирү буенча даими тренинглар үткәрегез.

○Электрон почтаны фильтрлау:Фишингка каршы шлюзны урнаштырыгыз (мәсәлән, Barracuda).

○Домен тикшерүе:Җибәрүченең доменын тикшерегез һәм DMARC политикасын эшләтеп җибәрегез.

○Икеләтә раслау:Конфиденциаль операцияләр өчен телефон аша яки шәхсән тикшерү таләп ителә.

7 нче номерлы акча җыю программасы

Ransomware корбаннарның мәгълүматларын шифрлый һәм дешифрлау өчен акча таләп итә. 2024 елгы Sophos отчетында дөньядагы бизнесның 50% ы ransomware һөҗүмнәренә дучар булганлыгы күрсәтелгән.

LockBit ransomware программасы хастаханә челтәренә зыян китерде, бу системаның параличлануына һәм операцияләрнең туктатылуына китерде. Инженерлар бер атна дәвамында мәгълүматларны торгыздылар, нәтиҗәдә зур югалтулар кичерделәр.

Моны ничек булдырмаска?

○Даими резерв күчермәсе:Мөһим мәгълүматларның читтән резерв күчермәсен ясау һәм торгызу процессын сынау.

○Патчлар белән идарә итү:Залалларны төзәтү өчен системаларны һәм программа тәэминатын тиз арада яңартыгыз.

○Үз-үзеңне тоту мониторингы:Аномаль тәртипне ачыклау өчен EDR коралларын (мәсәлән, CrowdStrike) кулланыгыз.

○Изоляция челтәре:Вируслар таралуын булдырмас өчен сизгер системаларны сегментларга бүлү.

8 нче номерлы нуль көнлек һөҗүм

Нуль көнлек һөҗүмнәр ачыкланмаган программа тәэминатының зәгыйфьлекләрен файдалана, бу аларны булдырмауны бик авыр итә. 2023 елда Google 20 югары куркынычлы нуль көнлек зәгыйфьлек ачыклавы турында хәбәр итте, аларның күбесе тәэмин итү чылбыры һөҗүмнәре өчен кулланылган.

SolarWinds программасын кулланучы компания нуль көнлек зәгыйфьлек аркасында куркыныч астында калды, бу аның бөтен тәэмин итү чылбырына тәэсир итте. Инженерлар ярдәмсез калдылар һәм бары тик яңартуны гына көтә алдылар.

Моны ничек булдырмаска?

○Бәреп керүне ачыклау:Аномаль трафикны күзәтү өчен IDS/IPS (мәсәлән, Snort) кулланыгыз.

○Ком тартмасын анализлау:Шикле файлларны аеру һәм аларның тәртибен анализлау өчен "комбокс" кулланыгыз.

○Куркыныч турында мәгълүмат:Иң соңгы зәгыйфьлекләр турында мәгълүмат алу өчен хезмәтләргә (мәсәлән, FireEye) язылыгыз.

○Иң түбән өстенлекләр:Һөҗүм мәйданын киметү өчен программа тәэминаты рөхсәтләрен чикләгез.

Челтәр әгъзалары, сез нинди һөҗүмнәр белән очраштыгыз? Һәм алар белән ничек эш иттегез? Әйдәгез, моны бергәләп тикшерик һәм челтәрләребезне тагын да ныграк итү өчен бергә эшлик!

Бастырып чыгару вакыты: 2025 елның 5 ноябре